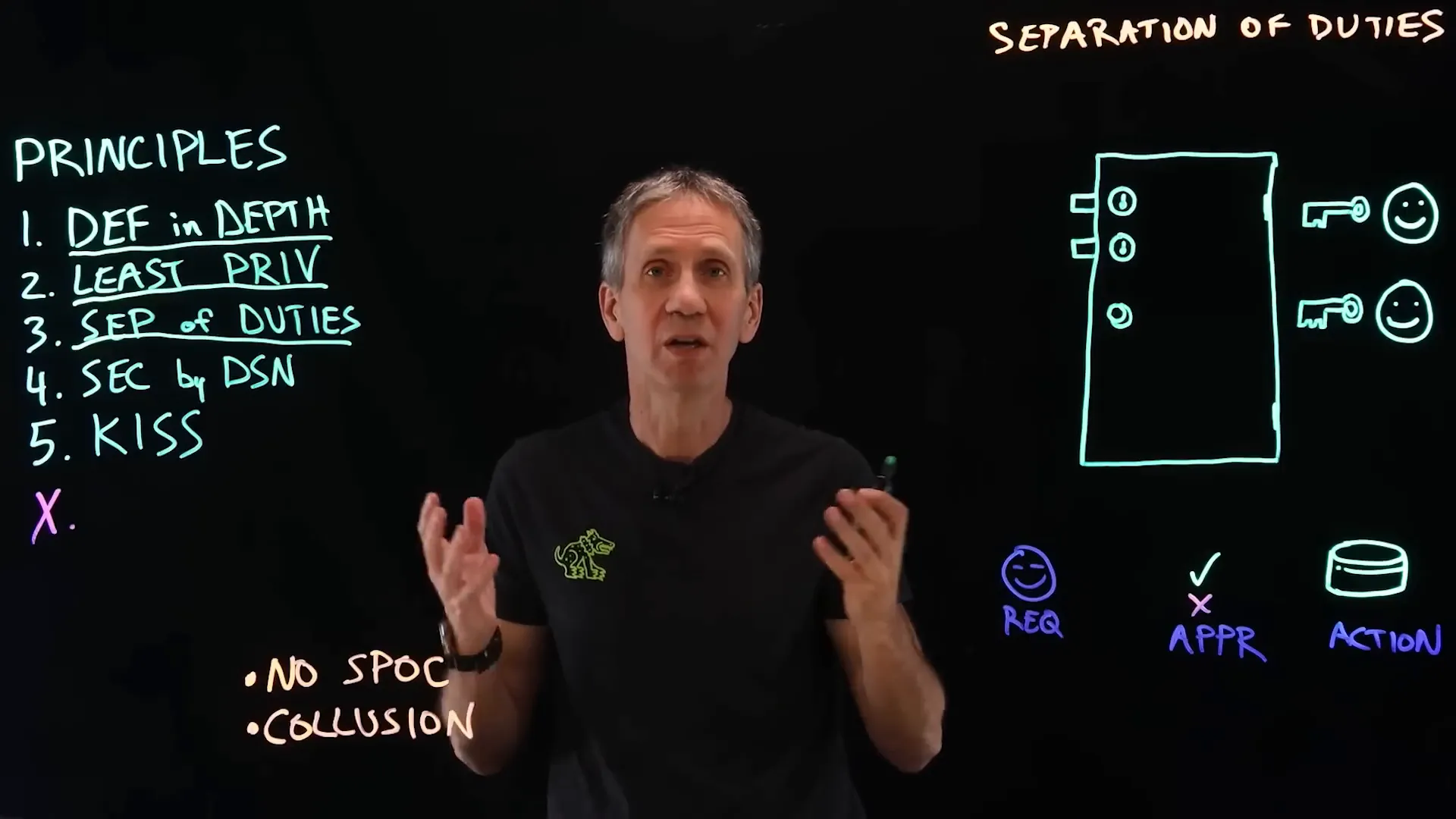

בעידן של עלייה בהתקפות סייבר, הכרת מגמות סייבר ועקרונות אבטחת מידע היא קריטית לכל ארגון. במאמר זה נסקור חמישה עקרונות מרכזיים שיש ליישם על מנת להבטיח את האבטחה של מערכות המידע, לצד עיקרון אחד שיש להימנע ממנו.

היכרות עם עקרונות אבטחת מידע

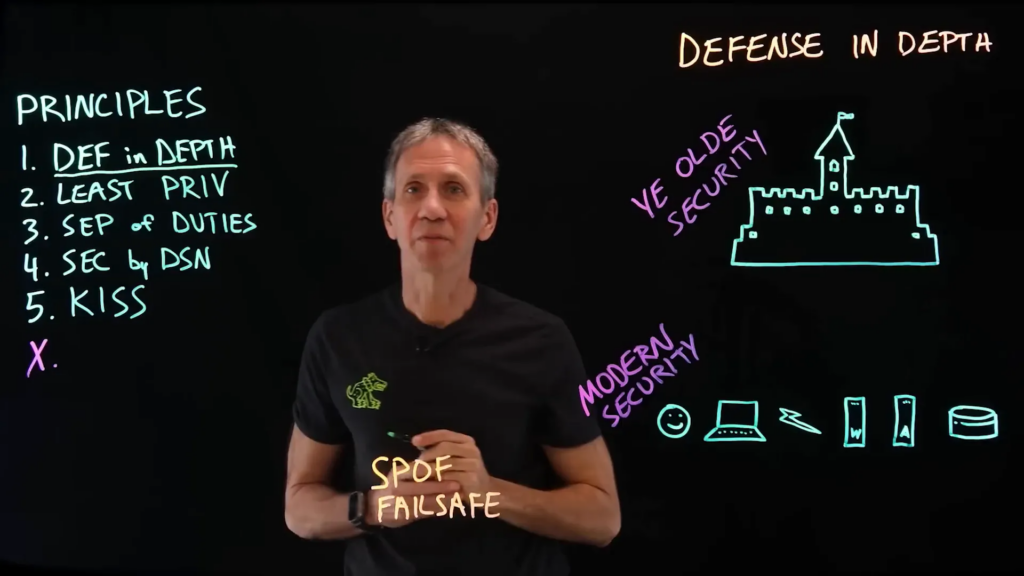

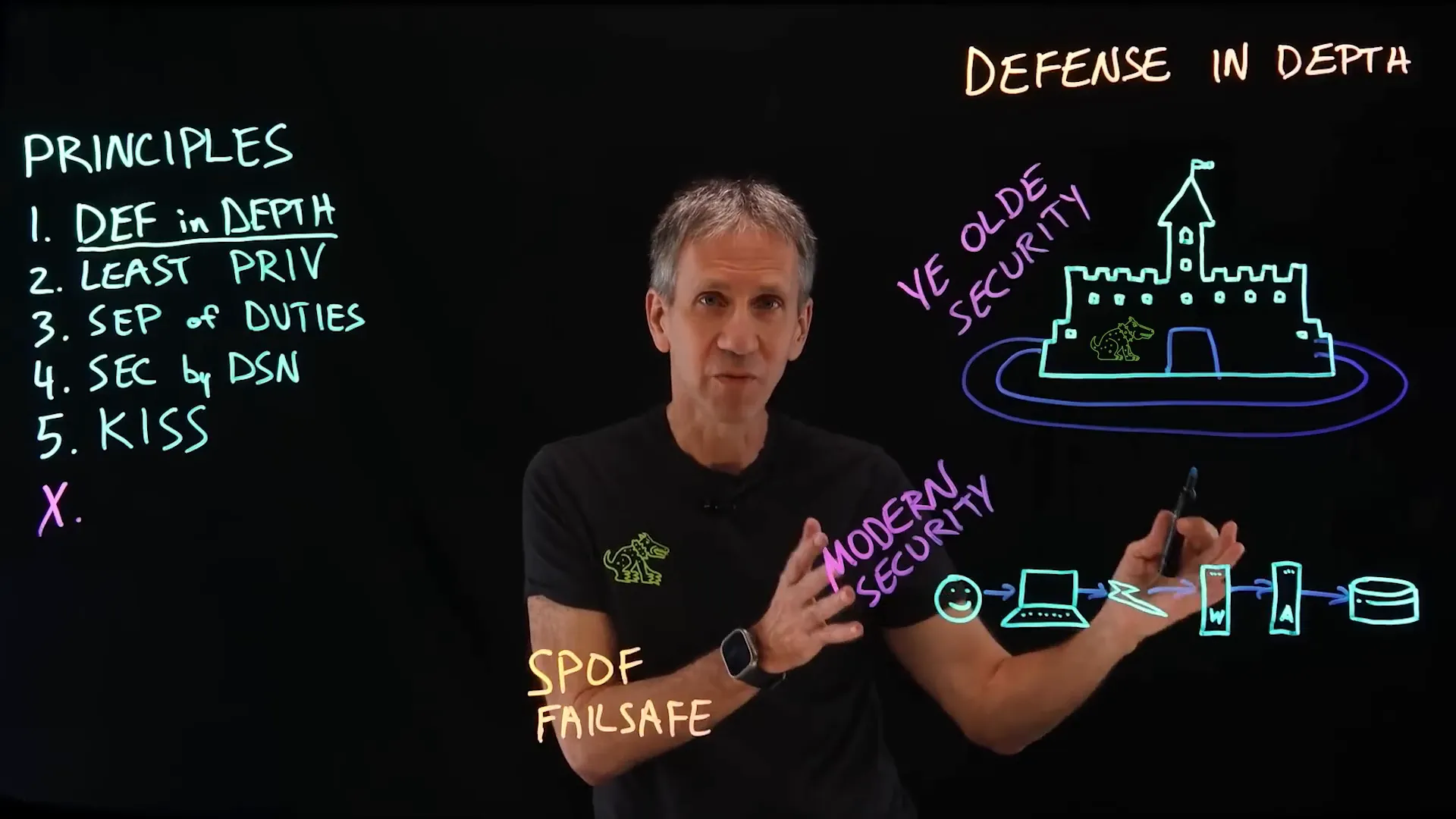

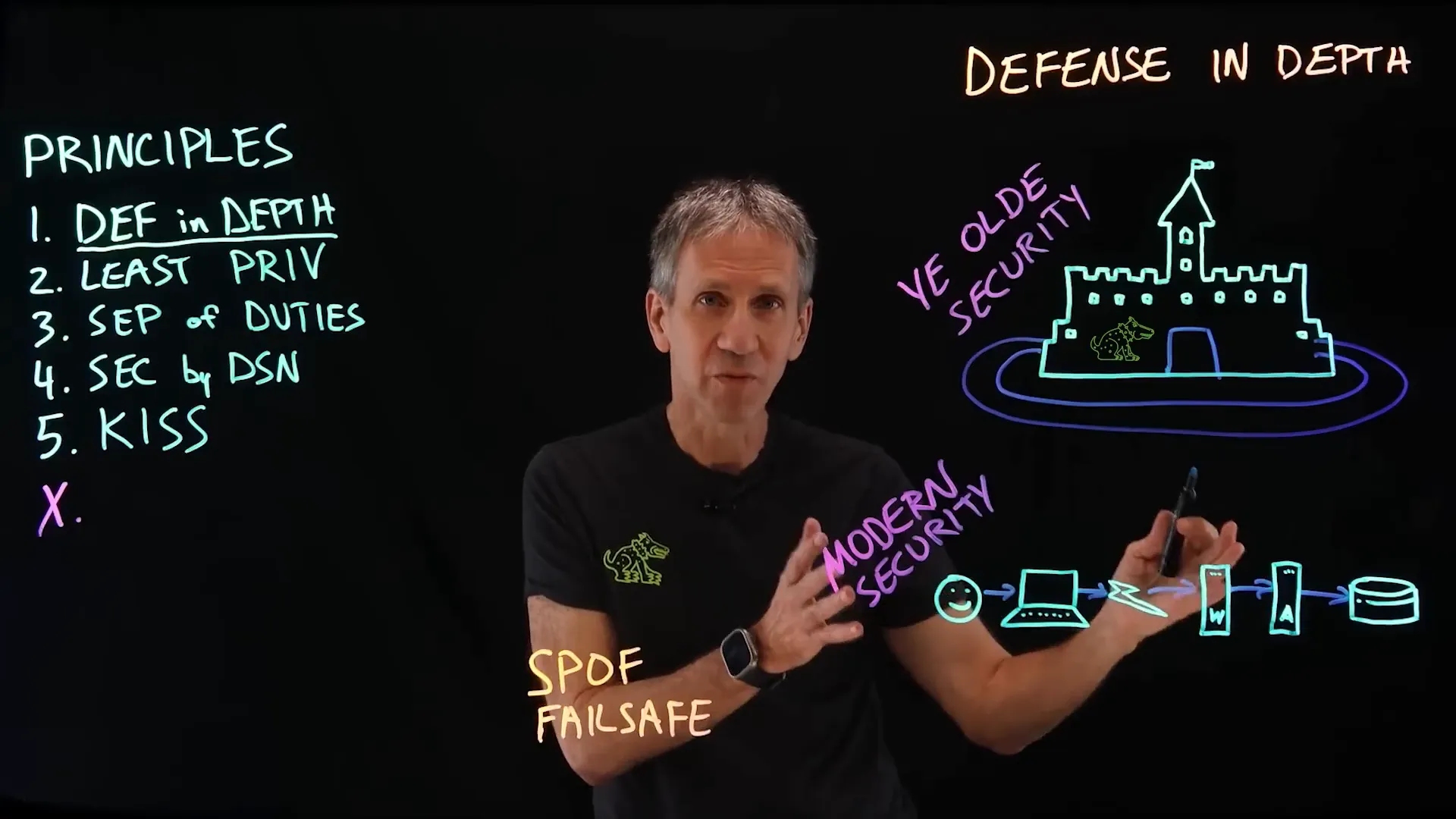

אבטחת מידע היא נושא קרדינלי בעידן הדיגיטלי. אחד העקרונות החשובים ביותר הוא עקרון "הגנה בעומק". עקרון זה מתייחס ליצירת שכבות הגנה מרובות, כך שאם אחת מהן נפרצת, האחרות עדיין יכולות להגן על המידע.

הגנה בעומק

במובן זה, יש לחשוב על אבטחת מידע כמו על טירה. הטירה בנויה עם חומות עבות, חפירות, ושערים. כל שכבה מספקת הגנה נוספת. לדוגמה, אם יש לנו שרת אינטרנט, נוכל להוסיף שכבות כמו אימות רב-שלבי, ניהול התקנים, וחומת אש.

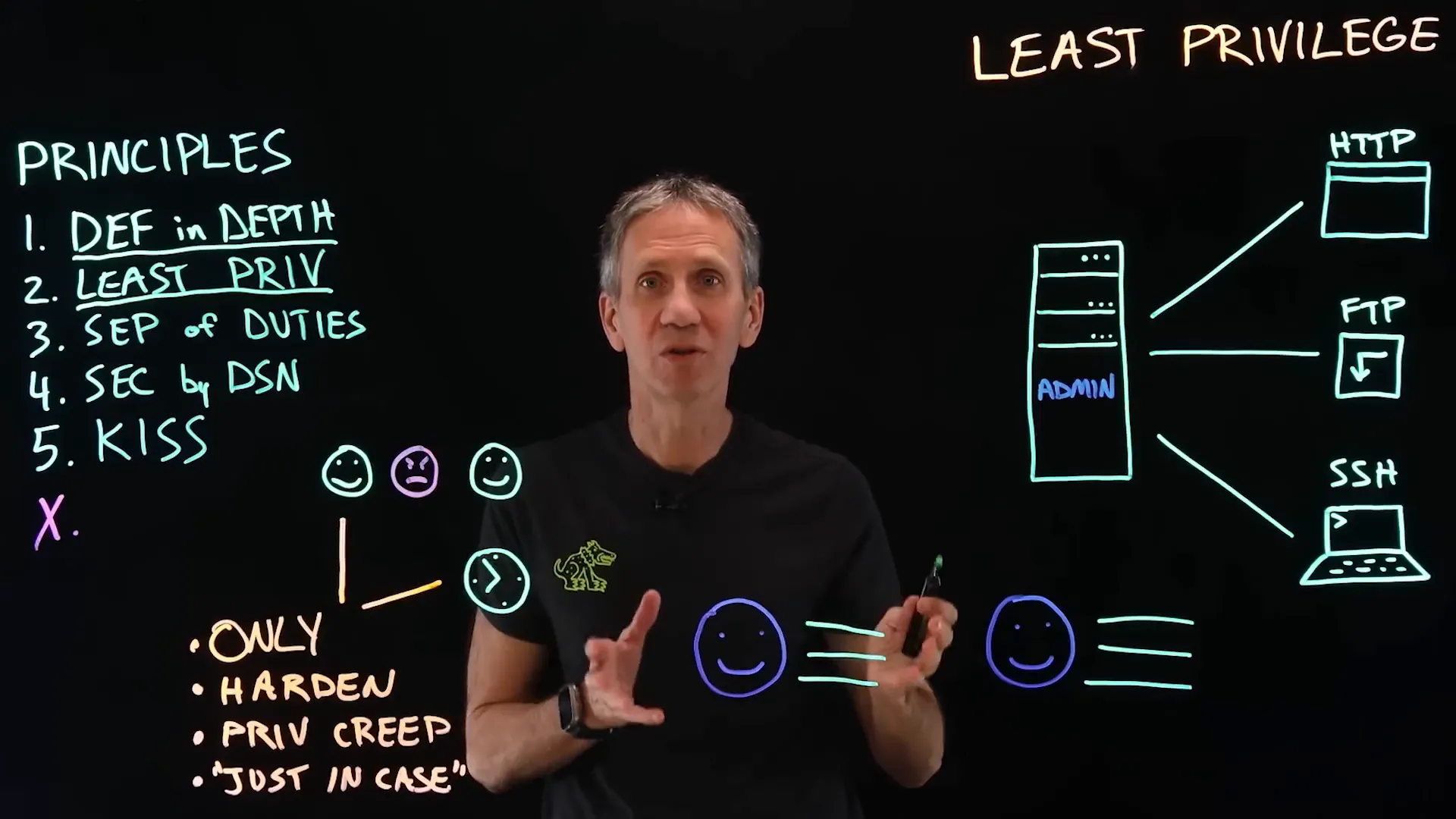

עיקרון המינימום של הרשאות

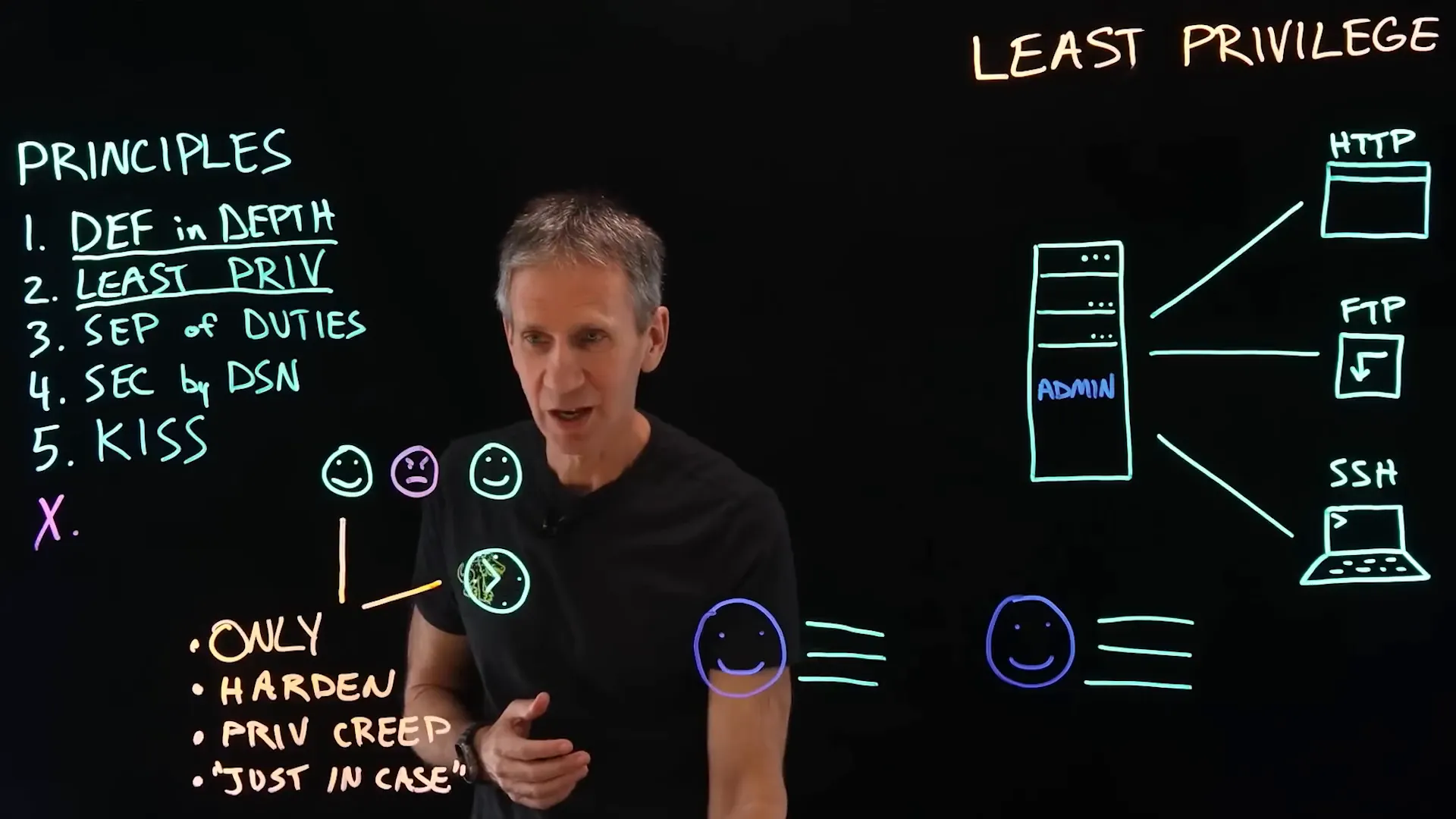

עיקרון זה קובע שיש להעניק הרשאות למשתמשים רק לפי הצורך. כלומר, אם למישהו אין צורך בגישה למידע מסוים, אין סיבה לתת לו גישה זו. זה מפחית את הסיכון לדליפות מידע.

הגבלת גישה לפי תפקיד

- יש להעניק גישה רק למי שצריך לבצע את עבודתו.

- הגישה צריכה להיות זמנית ותלויה בצורך.

- יש לבצע בדיקות תקופתיות לוודא שהגישה עדיין נדרשת.

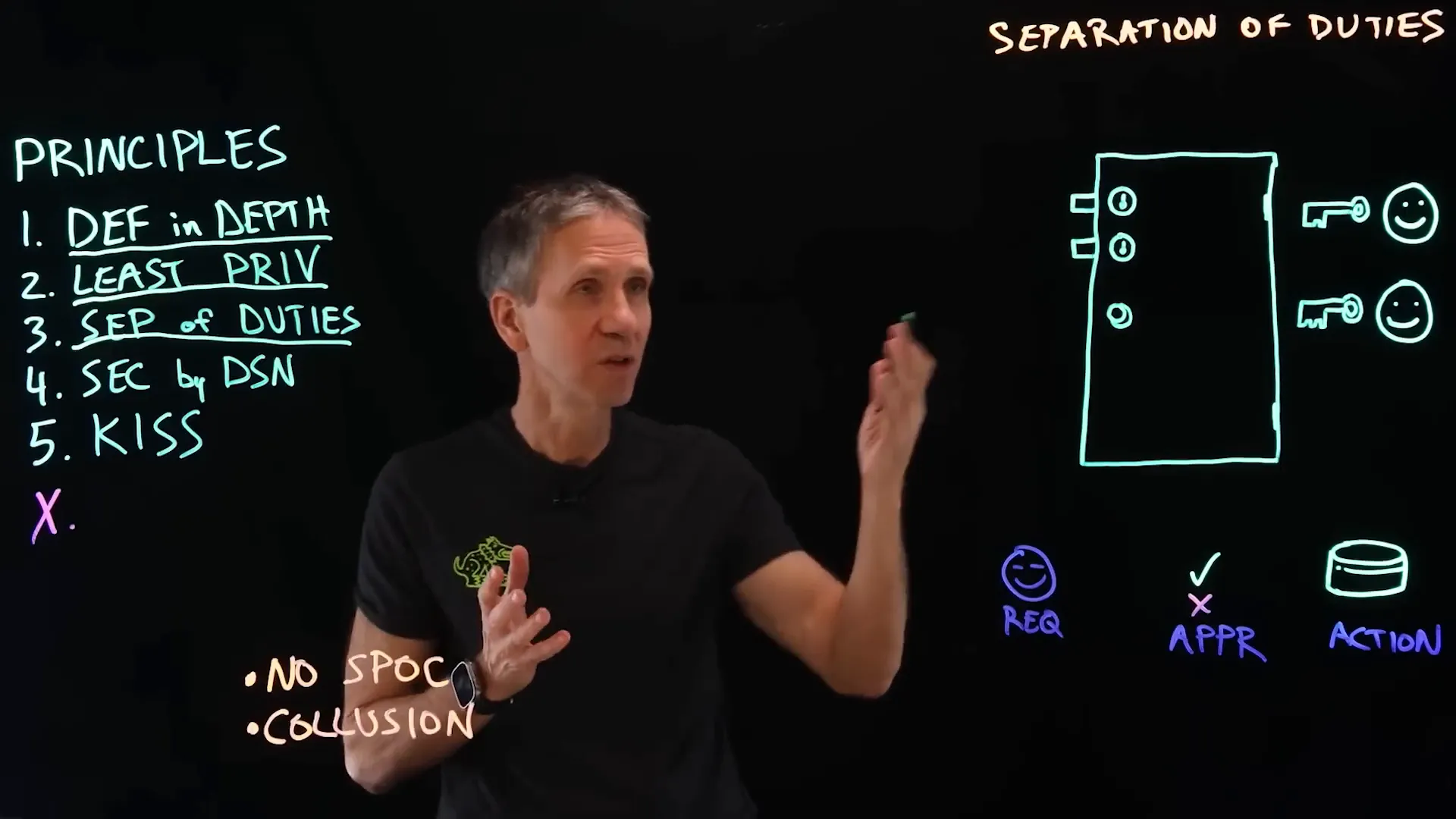

הפרדת תפקידים

עקרון זה מציע שלא יוכל אדם אחד לשלוט בכל המערכת. יש ליצור מנגנוני בקרה כך ששני אנשים או יותר יצטרכו לשתף פעולה כדי לבצע פעולות מסוימות.

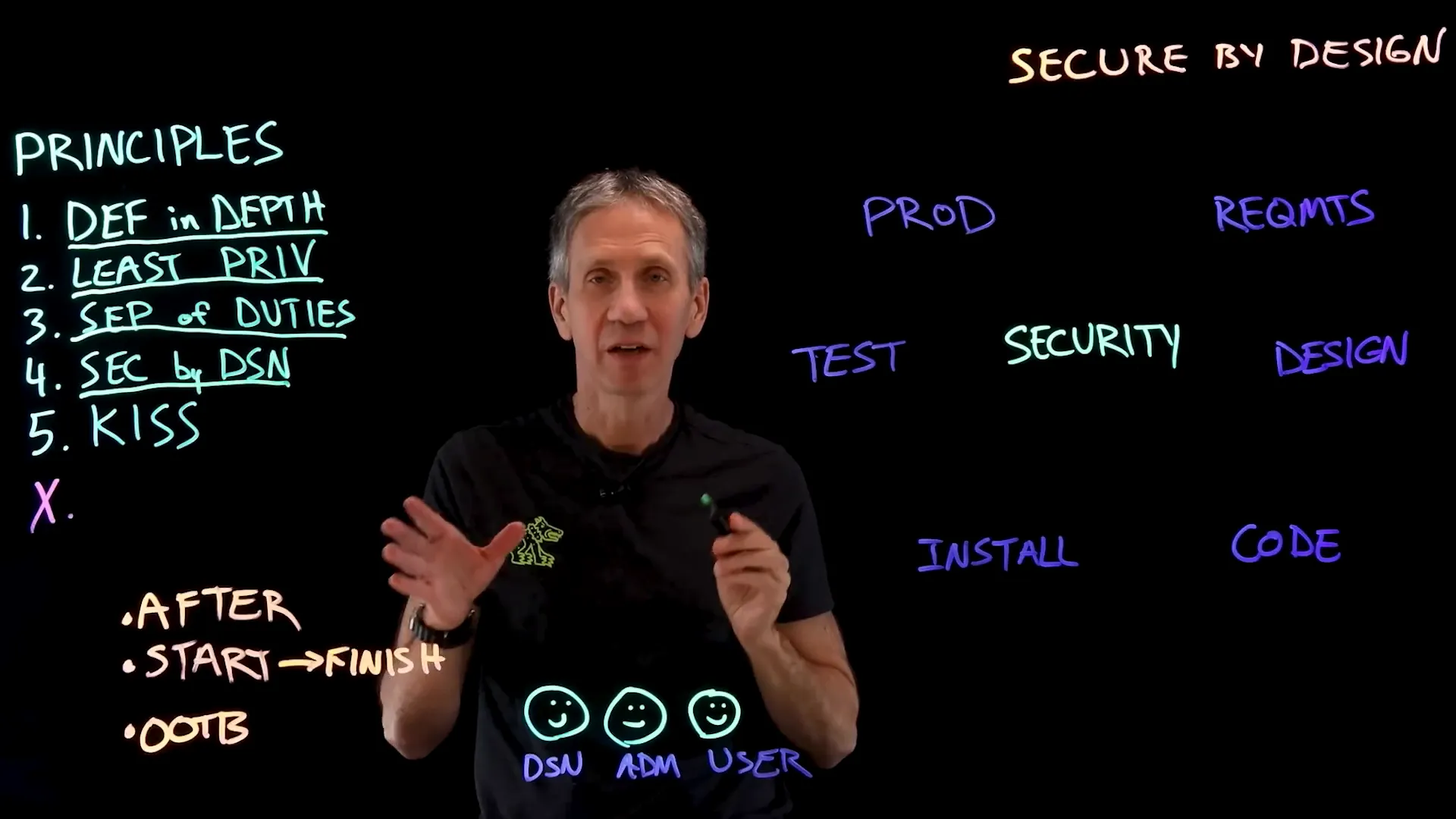

אבטחה בעיצוב

אבטחת מידע צריכה להיות חלק מהתהליך העיצובי, ולא משהו שנוסף לאחר מכן. כשאתם מתכננים מערכת, יש לקחת בחשבון את כל היבטי האבטחה מהשלב הראשון.

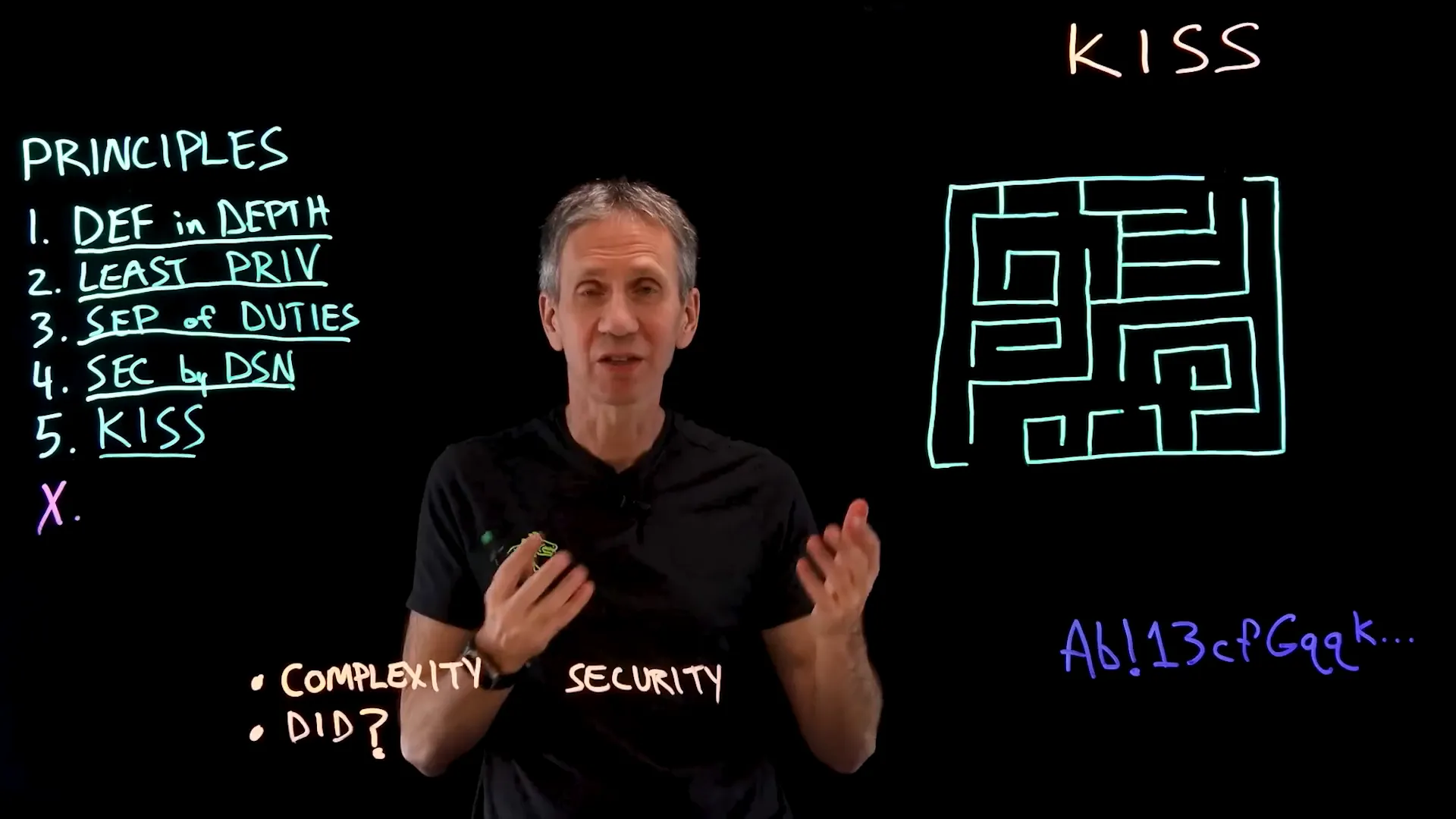

שמור את זה פשוט, טיפש

העיקרון הזה מדגיש את הצורך בשמירה על פשטות במערכות האבטחה. ככל שהמערכת מורכבת יותר, כך קל יותר למשתמשים להיכשל בשימוש בה, מה שמוביל לאי-סדרים ולאבטחה חלשה.

דוגמאות להצלחות וכישלונות

- פשוט יותר ליצור סיסמאות פשוטות אך חזקות מאשר סיסמאות מורכבות שאי אפשר לזכור.

- ממשקים פשוטים מקלים על המשתמשים ומפחיתים טעויות.

אבטחת מידע על סמך סודיות

אבטחת מידע אינה יכולה להתבסס על סודיות בלבד. עקרון זה, הנקרא "אבטחה על סמך סודיות", טוען כי אם המידע שלנו נשמר בסוד, הוא בטוח. עם זאת, כאשר מדובר באבטחת מידע, יש להסתמך על מנגנונים נוספים כדי להבטיח הגנה אמיתית.

כדי להמחיש זאת, נחשוב על מערכת הצפנה. אם מערכת ההצפנה מתבססת על סודיות האלגוריתם בלבד, היא חשופה לסיכונים. כל מי שיגלה את האלגוריתם יוכל לפרוץ את ההצפנה. לכן, יש להבטיח שהאבטחה לא תלויה בסודיות.

חשיבות ההגנה בעומק

הגנה בעומק היא גישה חכמה באבטחת מידע. היא מתמקדת ביצירת מספר שכבות הגנה כדי למנוע חדירות. אם שכבה אחת נפרצת, השכבות האחרות עדיין יכולות להגן על המידע.

- שימוש בחומות אש.

- אימות רב-שלבי.

- הצפנת נתונים.

תועלות עיקרון המינימום של הרשאות

עיקרון המינימום של הרשאות מבטיח שהמשתמשים מקבלים גישה רק למידע הנחוץ להם לביצוע תפקידם. זה מפחית את הסיכון לדליפות מידע ומפחית את ההזדמנויות להונאה.

כדוגמה, אם יש למישהו גישה למידע רגיש שאינו קשור לתפקידו, יש לסלק את ההרשאה הזו. על הארגונים לבצע בדיקות תקופתיות על מנת לוודא שהמשתמשים עדיין זקוקים להרשאות שהוקצו להם.

דוגמאות להפרדת תפקידים

הפרדת תפקידים היא עקרון מרכזי באבטחת מידע. על מנת למנוע מצבים שבהם אדם אחד יוכל לשלוט בכל המערכת, יש להפריד את התפקידים השונים. לדוגמה:

- מנהל המידע לא יכול להיות גם זה שמאשר את הגישה למידע.

- דרוש אישור משני גורמים שונים לביצוע פעולה רגישות.

- תהליך העברת כספים דורש אישור משני אנשים שונים.

שאלות נפוצות

במהלך הכנת המאמר הזה, עלו כמה שאלות נפוצות בנוגע לעקרונות אבטחת המידע:

- מהו עקרון ההגנה בעומק? – זהו עקרון המציע להשתמש בכמה שכבות הגנה כדי למנוע חדירות.

- כיצד ניתן ליישם את עיקרון המינימום של הרשאות? – יש להעניק גישה רק למידע הנחוץ למילוי התפקיד.

- מהי ההפרדה הנדרשת בתפקידים? – יש לדאוג לכך שאין אדם אחד בשליטה מלאה על המערכת.